在Docker中运行Kali Linux/Metasploit 2016-08-21 #docker #metasploit #nmap #kali linux

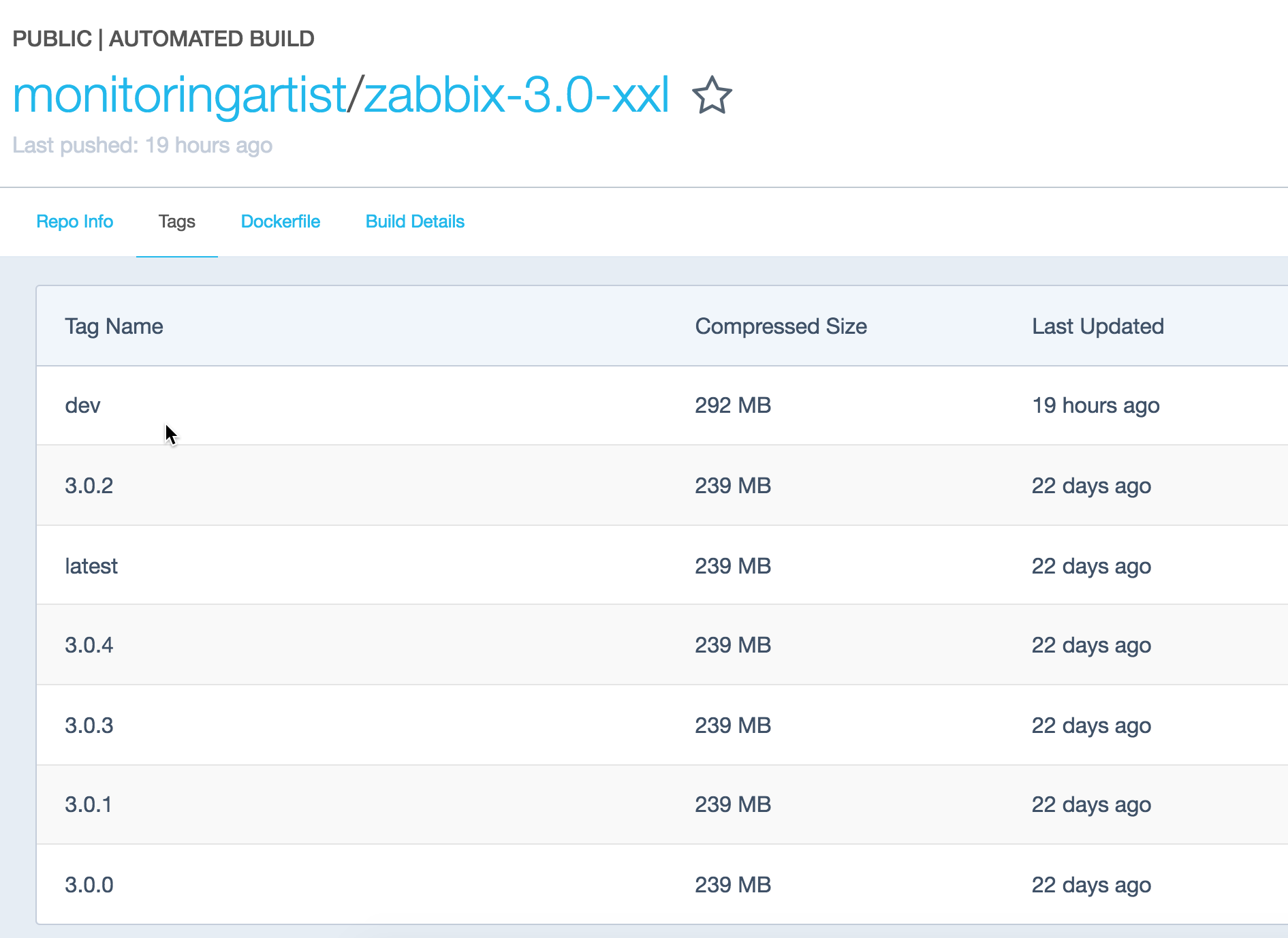

前几天爆出来一个zabbix的漏洞,想研究研究,看到群里别人搭建似乎很麻烦的样子,于是打算用Docker来搭建研究环境。

首先去Docker Hub搜索了一发zabbix:

有好几个版本,也有我们想要研究的存在漏洞的版本。

好吧,似乎偏题了,这篇文章要讲的是在Docker中运行Metasploit。

笔记本换成Mac有一段时间了,之前本机装了metasploit,也跑起来了

但是后来因为各种ruby的问题,又跑不动了,原因未知,想到刚才就说是否可以用Docker来运行Metasploit

答案是可以的~~

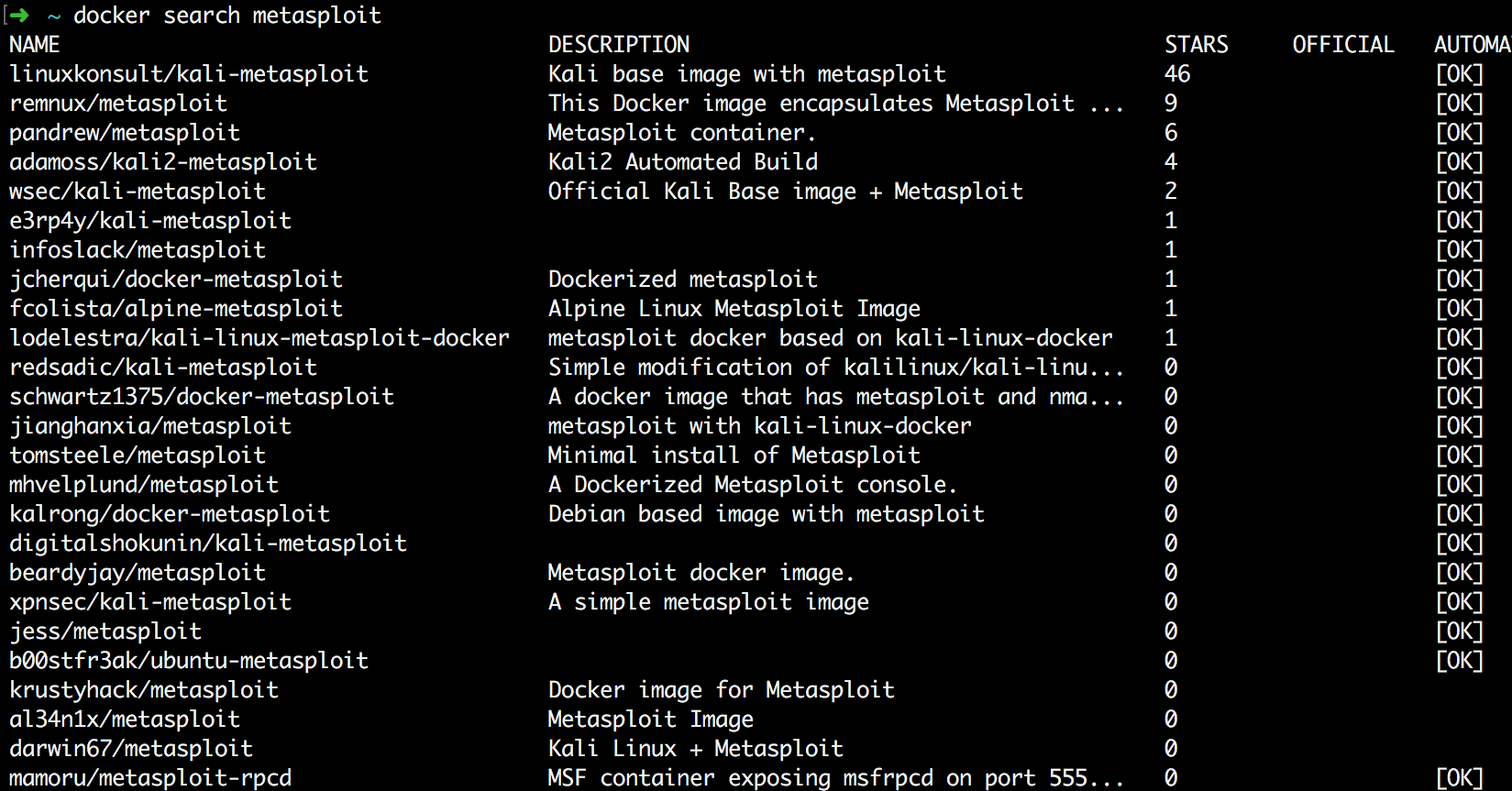

还是先去搜索了一下Docker Image,使用命令:

docker search metasploit

果然有很多,选了一个star比较多的,pull下来:

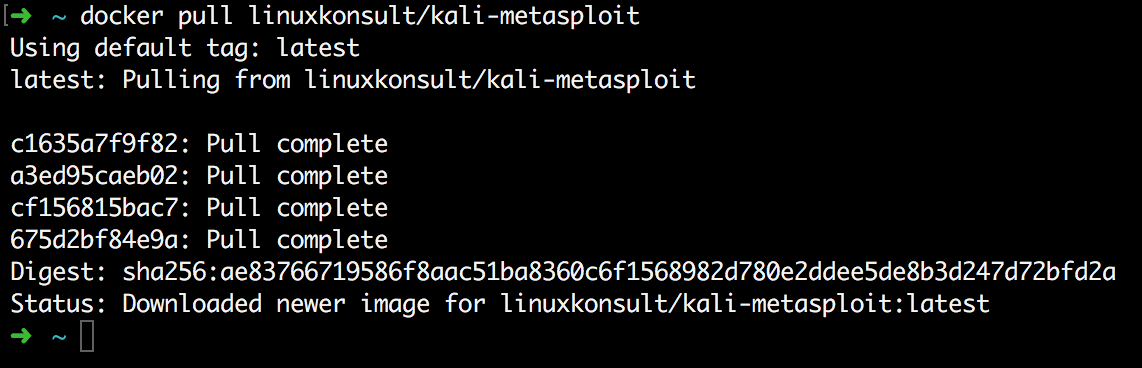

docker pull linuxkonsult/kali-metasploit

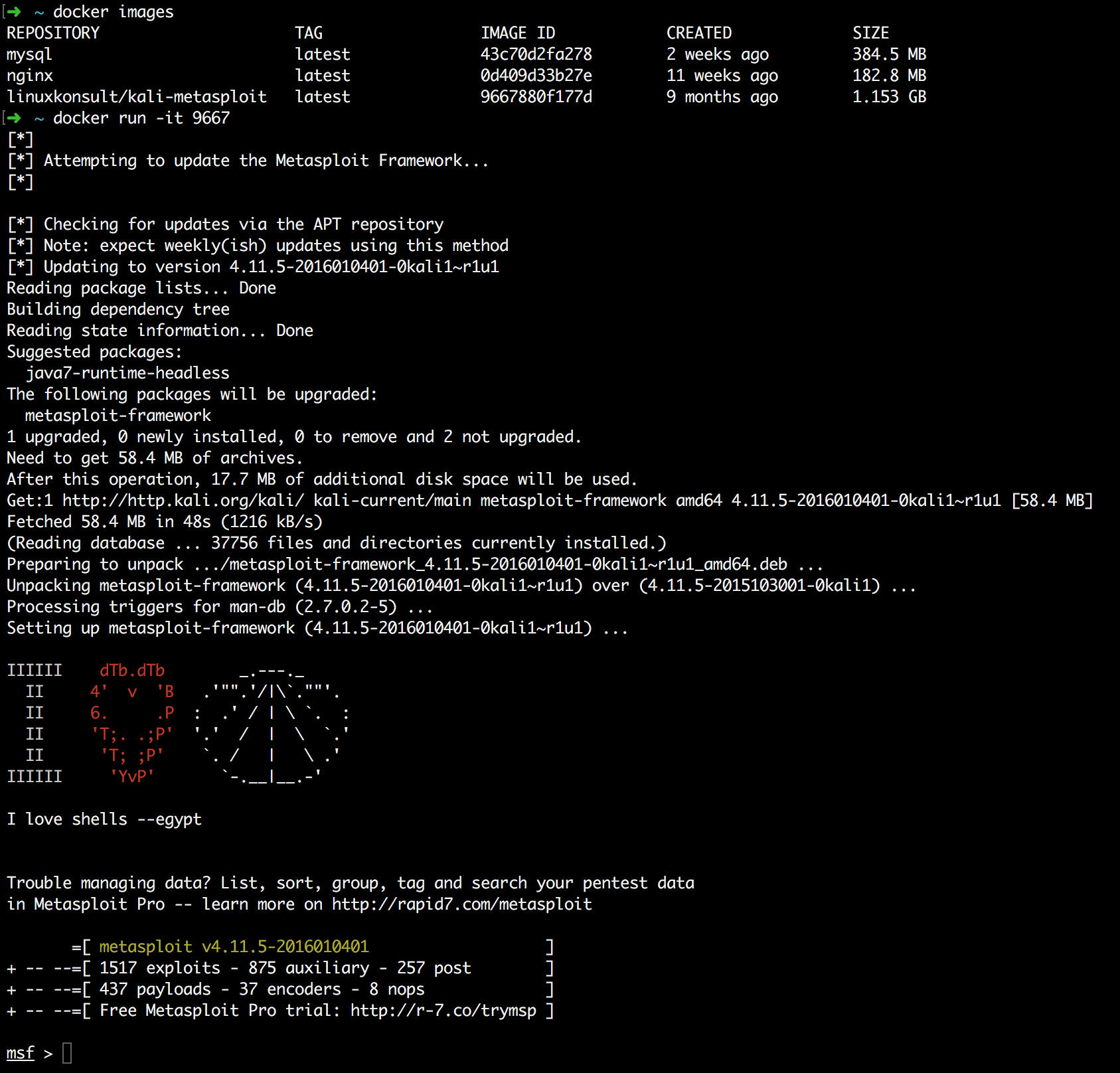

先看下pull是否成功了:

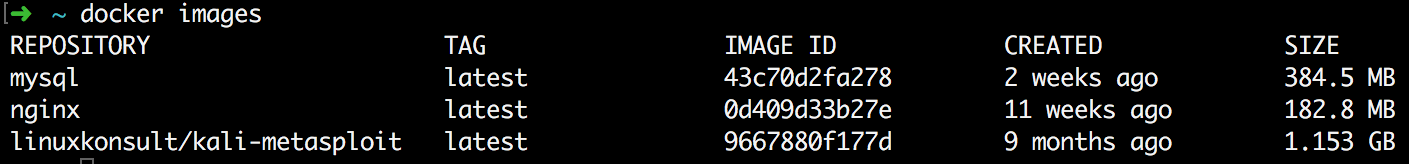

docker images

看到metasploit已然躺在那里,然后我们进入交互式shell看看:

docker run -it xxxx

xxx是Image ID,因为名字太长了…… 所以输入ID比较方便:

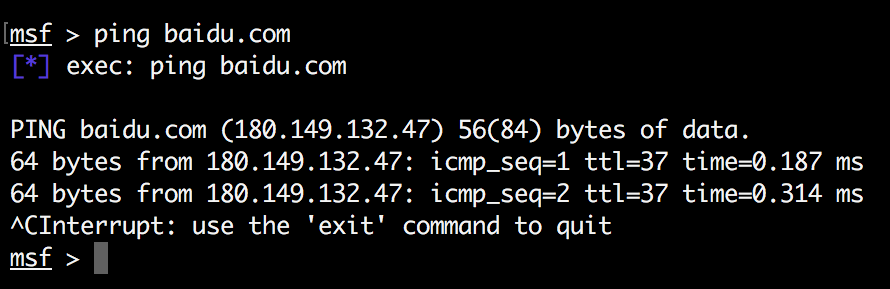

此时已经可以进行主动攻击了,可以ping通外网:

随后如果我们要返回shell回来呢?

我们可以使用-p来把容器的端口映射到本机,然后照常反弹即可。

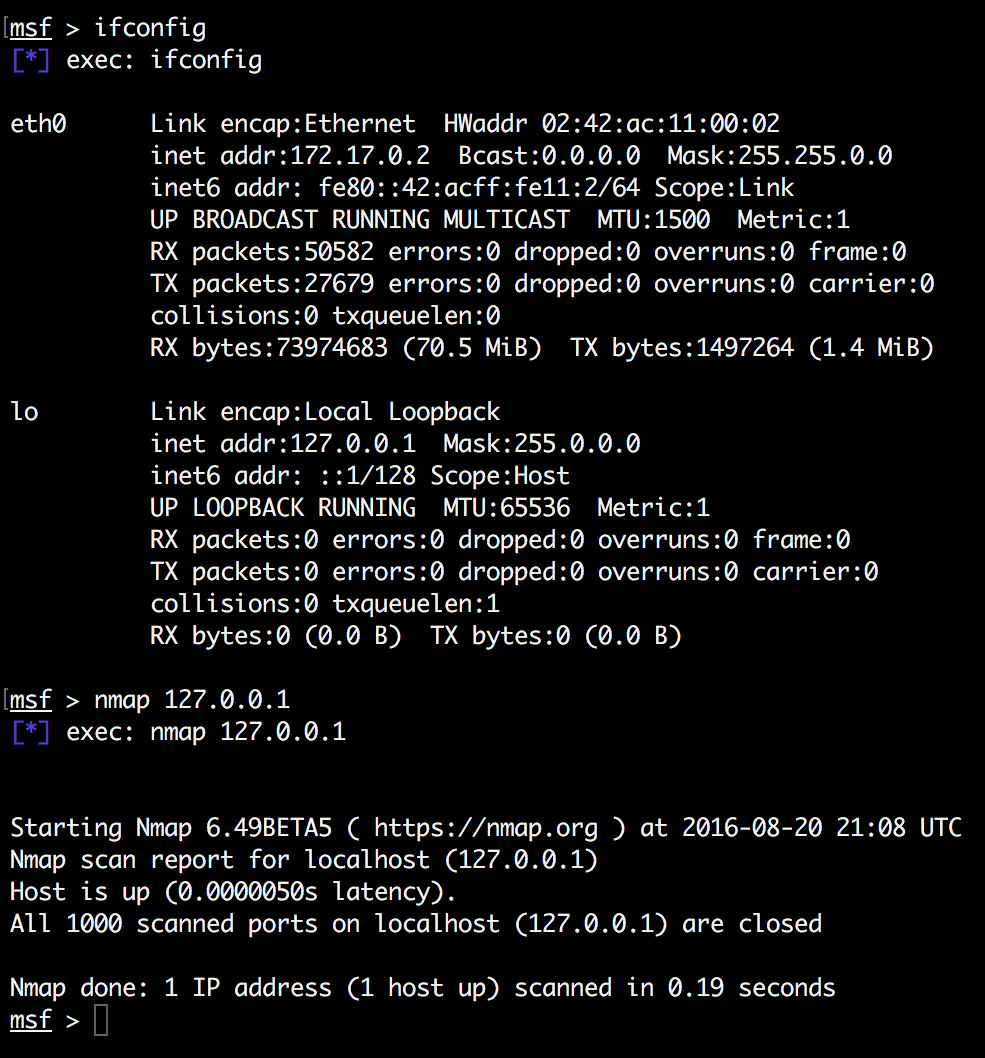

另外,我们知道在Metasploit命令行中,我们也可以运行系统命令,

所以Kali一些命令行下的程序也是可以运行的,这个系统是基于Kali Linux2.0的,比如Nmap:

欢迎各位大神指教